Preface

Office 365 Defender est un service de sécurité avancé qui offre une protection en temps réel contre les menaces avancées dans votre environnement Microsoft Office 365. En configurant et installant correctement ce service, vous pouvez protéger vos données et vos ressources contre les attaques de phishing, de ransomware et d’autres menaces potentielles.

La procédure de configuration et d’installation de Defender pour Office 365 implique plusieurs étapes critiques. Tout d’abord, il est nécessaire de planifier et de préparer votre environnement pour l’installation. Cela inclut la création d’un compte d’administrateur avec les permissions appropriées et la vérification de la compatibilité des logiciels avec votre système.

Ensuite, il faut télécharger et installer le client Defender pour Office 365 sur chaque appareil client dans votre environnement. Cela implique souvent l’utilisation de PowerShell ou d’autres outils de gestion pour automatiser le processus.

Une fois l’installation terminée, il est important de suivre régulièrement les alertes de sécurité et d’y répondre rapidement. Cela peut impliquer d’investiguer les incidents de sécurité, de supprimer les menaces et les vulnérabilités, et de mettre en place des mesures pour prévenir de futurs incidents.

1 Connexion Tenant office 365

- Je vais sur mon navigateur habituel.

- Je me rends sur le portail administrateur (https://admin.microsoft.com/Adminportal/Home#/homepage) :

3. Je me connecte avec les identifiants administrateur du tenant.

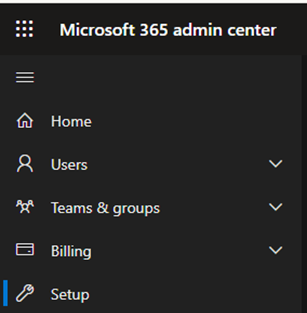

4. Je me rends sur « Setup » :

Ce volet de configuration affiche toutes les actions à effectuer pour augmenter la sécurité du tenant.

2 Guide d’installation de défendre pour office 365.

2.1 Vue d’ensemble.

- « Vue d’ensemble » => « Suivant ».

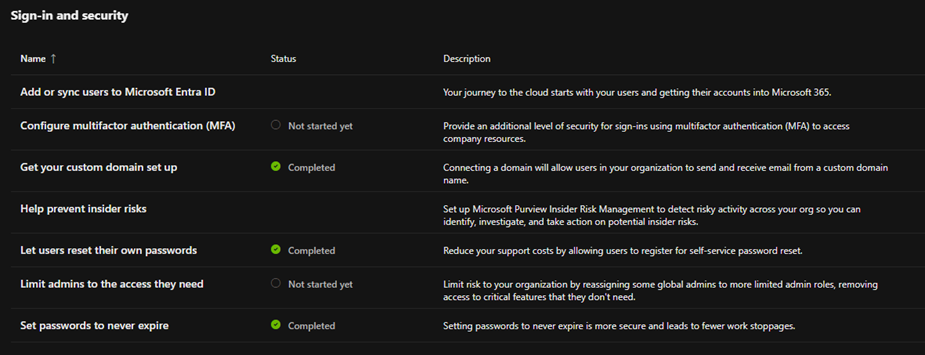

- « Préparation » — « Autorisations de défendre pour office 365 ».

Ci-dessus on peut voir que l’on doit avoir les administrateurs suivants :

- Administrateur général,

- Administrateur de sécurité

- Administrateur de simulation d’attaque.

2.2 « Préparation » – Création des utilisateurs :

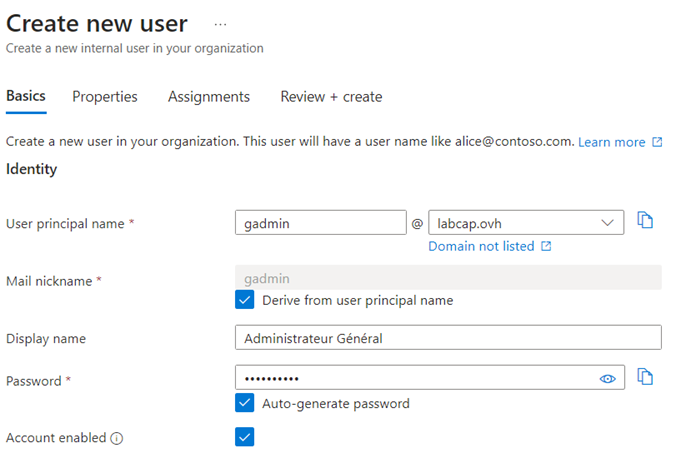

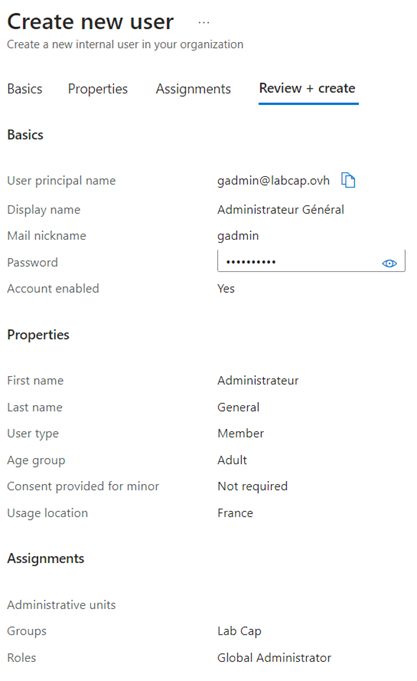

2.2.1 Création de l’administrateur général.

- Je me rends dans identité.

- « Users » => « All users » => « New user » => Je rentre les informations de l’utilisateurs:

3. « Next: Properties ».

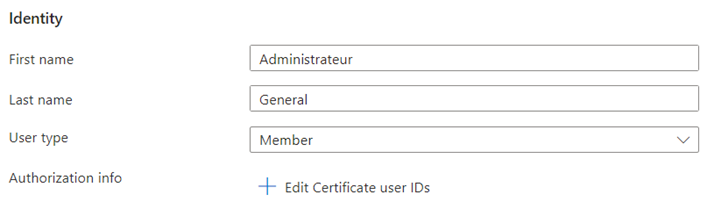

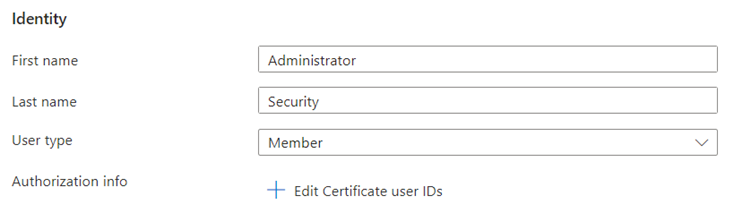

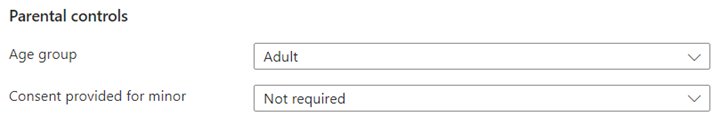

4. Je remplis les informations de « identity ».

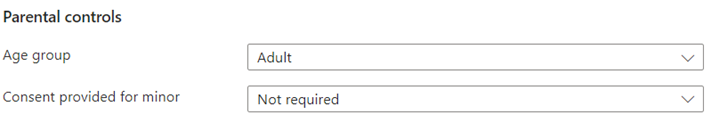

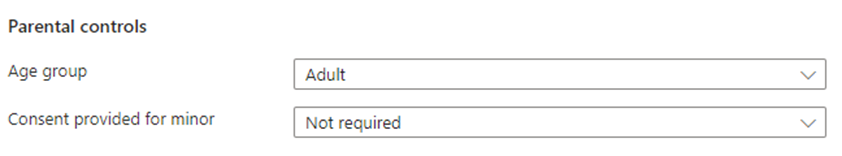

5. Je remplis les information de « Parental Control »:

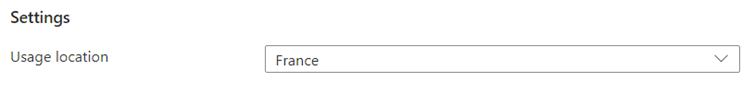

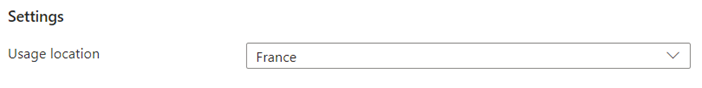

6. Je remplis les informations de « Settings » :

7. « Next Assignments ».

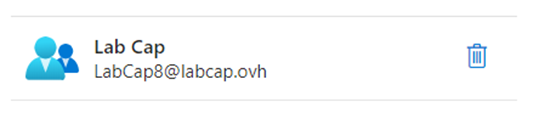

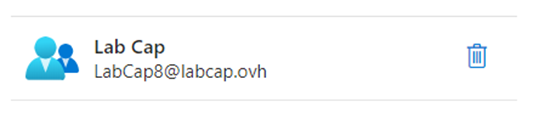

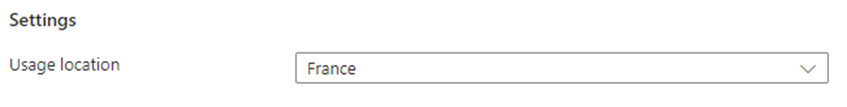

8. « Addgroup » èje sélectionne « Lab Cap » è« Select » :

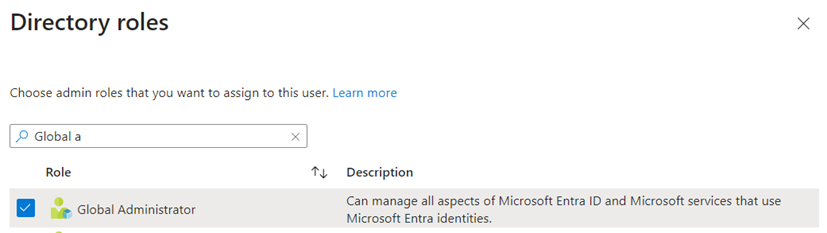

9. « Add Role » => je recherche « Global Administrator » et je sélectionne le rôle « Global administrator » => « Select ».

10. « Next: Review + Create » => je vérifie que toutes les informations sont correctes => « Create ».

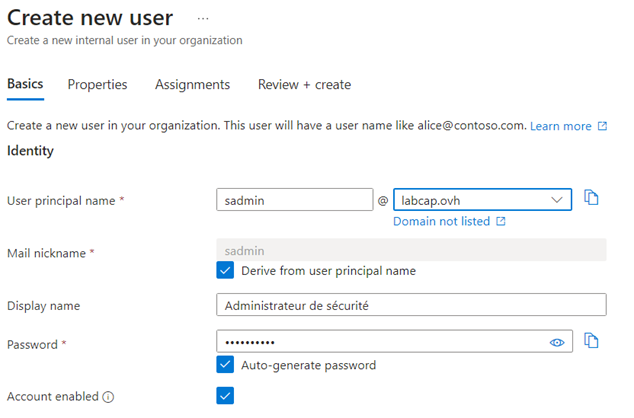

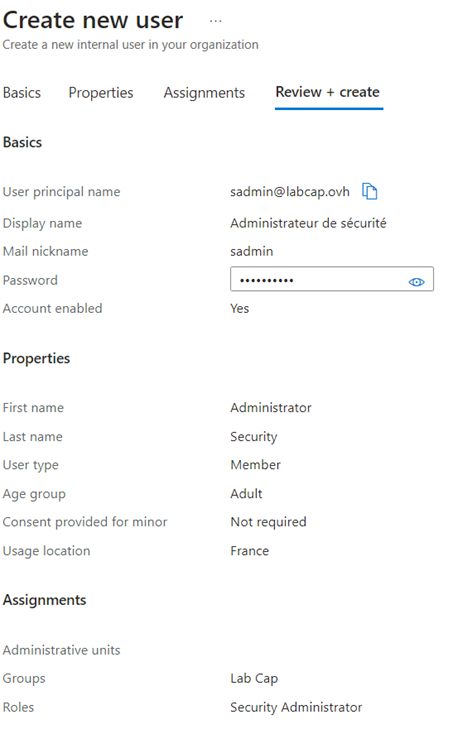

2.2.2 Création de l’administrateur de sécurité.

- Je me connecte à la console d’administration.

- Je me rends dans Identité.

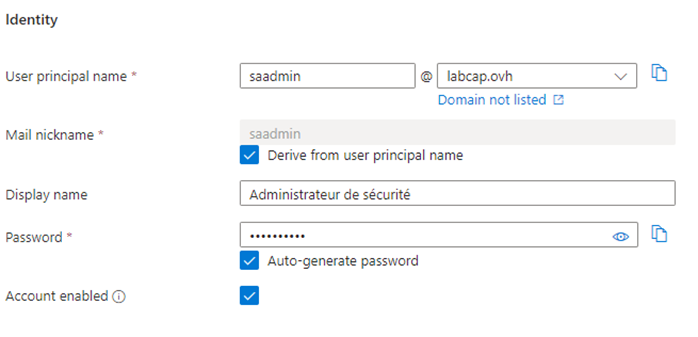

- « Users » => « All users » => « New user » => je rentrer les informations de l’utilisateurs :

4. « Next Properties ».

5. Je remplis les informations « D’identity » :

6. Je remplis les informations de « Parental Controls » :

7. Je remplis les informations de « Settings » :

8. « Next: Assignements »

9. « Addgroup » => je sélectionne « Lab Cap » => « Select » :

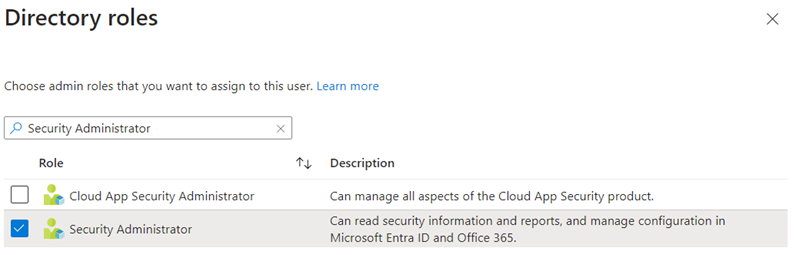

10. « Add Role » => je recherche et je sélectionne le rôle « Security Administrator » => « Select » :

11. « Next: Review + create » => je vérifie la conformité des informations => Create.

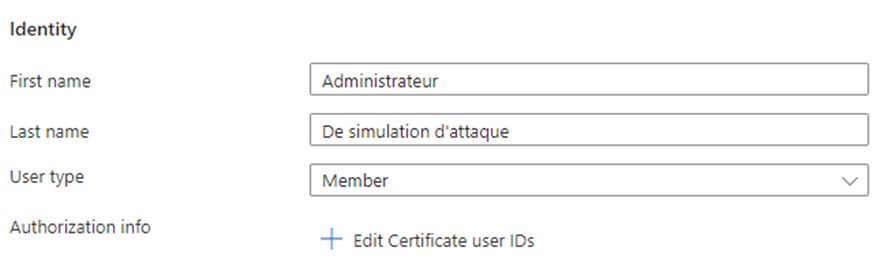

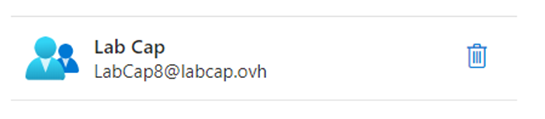

2.2.3 Création de l’administrateur de simulation d’attaque :

- Je me connecte à la console d’administration.

- Je me rends dans Identité.

- « Users » => « All users » => « New user » => je rentre les informations de l’utilisateurs :

4. « Next: Properties ».

5. Je remplis les informations « d’identity »:

6. Je remplis les informations de « Parental controls » :

7. Je remplis les informations de « Settings » :

8. « Next: Assignements » :

9. « Add group » => Je sélectionne « Lab CAP » => « Select »:

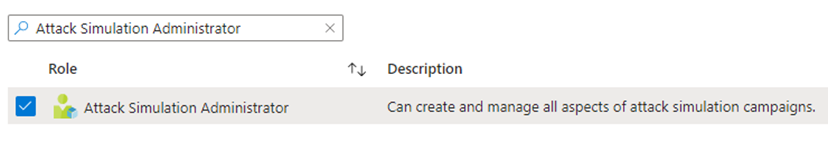

10. « Add Role » => Je recherche et sélectionne « Attack Simulation Administrator » => « Select ».

11. « Next: Review + create ».

12. « Review + Create » => je vérifie que les informations sont correctes => « Create ».

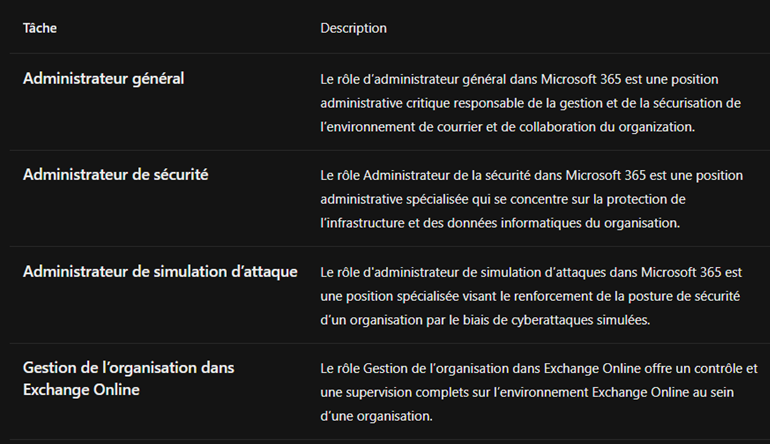

2.3 Configuration des rôles:

- Les administrateurs demandées sont crées:

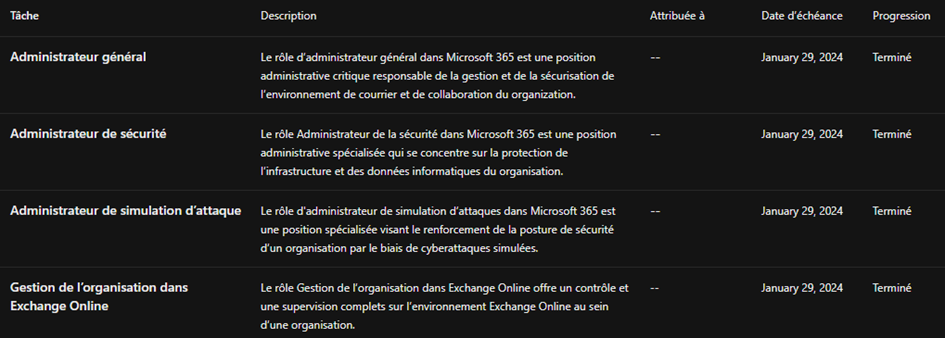

2. « Administrateur Général » :

- J’ai créé « gadmin » qui est mon administrateur général donc je positionne l’état de progression sur terminer.

3. « Administrateur de sécurité » :

- J’ai créé « sadmin » qui est mon administrateur de sécurité donc je positionne l’état de progression sur terminer.

4. « Administrateur de simulation d’attaque » :

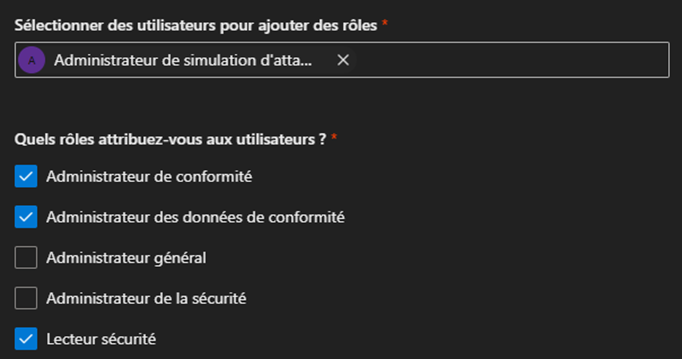

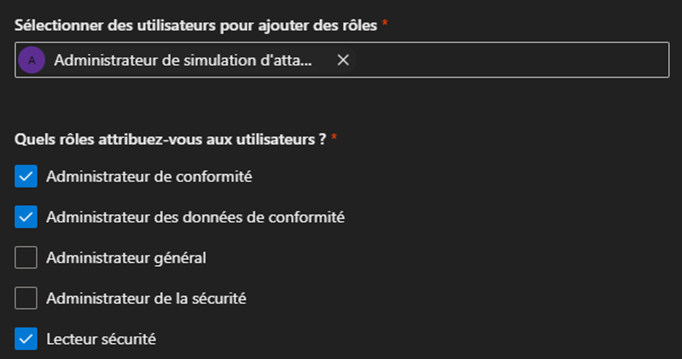

- « Ajouter des utilisateurs et des rôles » => je recherche « Administrateur de simulation d’attaque » => je sélectionne les rôles suivants :

- Administrateur de conformité,

- Administrateur de données de de conformité,

- Lecteur sécurité.

- « Enregistrer les modifications ».

- Je positionne l’état de progression sur terminée.

5. « Gestion de l’organisation dans Exchange online » :

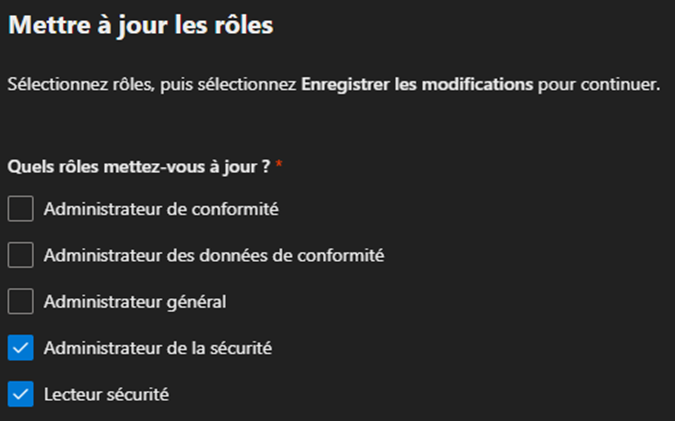

- Je sélectionne « Administrateur de sécurité » => » Mettre à jour les rôles » => Je sélectionne les rôles :

- Administrateur de la sécurité,

- Lecteur de sécurité.

- « Enregistre les modifications. »

Si vous avez suivi les mêmes configuration voici les résultats que vous dreviez avoir :

Procédure en PDF :